Einrichtung von Kerberos SSO

Dieses Dokument beschreibt die Einrichtung der BlueMind-Erkennung der Kerberos-Authentifizierung in einer Windows-Infrastruktur.

Funktionsweise der Kerberos-Authentifizierung

Die Kerberos-Authentifizierung ermöglicht es Benutzern mit einem Windows-Konto, das bereits mit ihrem BlueMind-Konto verknüpft ist (über einen AD-Import), sich automatisch zu authentifizieren, ohne einen Login-Bildschirm (SSO) durchlaufen zu müssen.

Hierzu :

-

Der Benutzer muss sich in einer Windows-Sitzung auf der Domäne befinden, für die das Kerberos SSO aktiviert wurde.

Multidomain-Installation

Bei Multi-Domain-Nachrichten kann jede Domäne ihre eigene Kerberos-Konfiguration haben. Wenn Kerberos für mehrere Domänen konfiguriert ist, muss jede Domäne ihre eigene URL haben

Wenn Kerberos nur für eine Domäne konfiguriert ist, verwenden Sie die globale URL. -

Der Benutzer muss einen Browser verwenden, in dem SPNEGO für die globale URL von BlueMind aktiv ist.

Konfiguration von Kerberos

Im weiteren Verlauf dieser Dokumentation betrachten wir die folgenden Elemente:

-

BlueMinds externe URL (globale URL):

bluemind.domain.tld. -

Active Directory Server (IP-Adresse oder Name des AD-Servers der Windows-Domäne):

ad.domain.tld. -

Active Directory Domäne (oder Realm, entspricht der Windows-Domäne in Großbuchstaben):

DOMAIN.TLD.⚠️ Fügen Sie die AD-Domäne zu den Aliasnamen der BM-Domäne hinzu, wenn sie sich vom Namen der BM-Domäne unterscheidet.

Die gesamte Kerberos-Konfiguration erfolgt über die globale URL. Verwenden Sie nicht die URL der betreffenden Domäne, weder für die Erstellung der Keytab-Datei (und der Setspn) noch für die Konfiguration der Client-Rechner, auch wenn Kerberos für mehrere Domänen konfiguriert ist.

Wenn also die globale URL geändert wird (siehe Externe URLs), müssen alle Keytabs (und Setspn) neu generiert und alle Clients mit der neuen globalen URL neu konfiguriert werden.

Generierung der Keytab-Datei

Die Erstellung der Keytab-Datei erfolgt in zwei Schritten.

Öffnen Sie eine Konsole cmd.exe und dann :

-

Erstellen Sie einen Benutzer für die Kerberos-Authentifizierung im ActiveDirectory, indem Sie den folgenden Befehl ausführen:

wobei der Benutzername =bmkrb; das Passwort =krbpwd.setspn -A HTTP/bluemind.domain.tld bmkrbDer Befehl sollte ein Ergebnis zurückgeben, das den folgenden Zeilen entspricht:

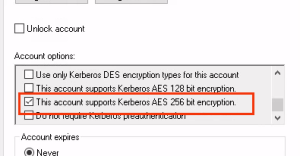

Registering ServicePrincipalNames for CN=bmkrb,CN=Users,DC=domain,DC=tldHTTP/bluemind.domain.tldUpdated objectℹ️ Option support AES

Prüfen Sie, ob die Option "This account supports Kerberos AES 256 bit encryption" für das Benutzerkonto

aktiviert ist

-

Erstellen Sie die keytab-Datei mit dem folgenden Befehl:

- Windows 2012R2

- Windows 2016 & +

ktpass /out C:\bluemind.keytab /mapuser bmkrb@DOMAIN.TLD

/princ HTTP/bluemind.domain.tld@DOMAIN.TLD

/pass krbpwd /kvno 0optionaler Parameter, siehe Anmerkung "Key Version Number" weiter unten.

/ptype KRB5_NT_PRINCIPAL

ktpass /out C:\bluemind.keytab /crypto AES256-SHA1 /mapuser bmkrb@DOMAIN.TLD

/princ HTTP/bluemind.domain.tld@DOMAIN.TLD

/pass krbpwd /kvno 0optionaler Parameter, siehe Anmerkung "Key Version Number" weiter unten.

/ptype KRB5_NT_PRINCIPAL

Das Ergebnis sollte wie die folgenden Zeilen aussehen:

Targeting domain controller: AD.domain.tldUsing legacy password setting methodSuccessfully mapped HTTP/bluemind.domain.tld to bmkrb.Geben Sie die Schlüsseltabellen auf C:bluemind.keytab aus.

Aktivierung in der Verwaltungskonsole

- Gehen Sie in der Administrationskonsole zu Systemverwaltung > Überwachte Domänen > Wählen Sie die Domäne > Registerkarte Sicherheit.

- Sélectionner le mode d'authentification Kerberos et renseigner le formulaire associé :

- Domaine Active Directory

- Serveur Active Directory

- Active Directory Keytab-Datei: Aktivieren Sie das Kontrollkästchen und wählen Sie die zuvor erstellte Datei.

- Klicken Sie auf "Speichern", um die Änderungen zu speichern.

Client-Konfiguration

Der Client-Browser kann die BlueMind-Domäne als nicht vertrauenswürdig einstufen. Sie müssen dann die URL für den Zugang zu BlueMind als vertrauenswürdige Site im Browser hinzufügen.

Firefox

La configuration du site de confiance se fait dans la configuration des paramètres du navigateur :

-

Geben Sie in der Adressleiste des Browsers :

about:config -

Valider l'avertissement en cliquant sur « Accepter le risque et poursuivre »

-

Geben Sie in das Suchfeld :

trusted -

Double-cliquer sur le paramètre

network.negotiate-auth.trusted-urisou cliquer sur le crayon en fin de ligne pour l'éditer -

Saisir l'adresse du domaine BlueMind (ici

bluemind.domain.tld) et valider.

💡 Le paramètre apparaît en gras : cela signifie qu'il s'agit d'un paramètre modifié, qu'il n'a plus sa valeur par défaut

-

Relancer Firefox pour que la modification soit prise en compte.

Microsoft Edge

Microsoft Edge wird manuell auf der Arbeitsstation konfiguriert:

- Regedit als Administrator starten

- Gehen Sie zu "HKEY_LOCAL_MACHINE\OFTWARE\PolicyMicrosoftge" und erstellen Sie die fehlenden Registrierungsschlüssel, falls erforderlich.

- Erstellen Sie den Wert vom Typ "Wert String (REG_SZ)" mit dem Namen

AuthServerAllowlistund dem Wertbluemind.domain.tld. - Neustart Edge, damit die Änderung wirksam wird.

Wenn eine Störung auftritt, stellen Sie sicher, dass die Politik berücksichtigt wird:

- Edge starten

- Geben Sie

edge://policyin das Feld für die URL ein. - Stellen Sie sicher, dass die Richtlinie

AuthServerAllowlistim Abschnitt "Microsoft Edge Policies" mit dem zuvor eingegebenen Wert erscheint. Andernfalls klicken Sie auf "Strategien neu laden". Wenn es immer noch nicht erscheint, überprüfen Sie, ob Sie die Registrierung wie oben beschrieben geändert haben.

Weitere Informationen zu den Edge-Richtlinien finden Sie in der Microsoft-Dokumentation :

Weitere Informationen zur Konfiguration über GPOs finden Sie in den folgenden Dokumentationen :

- https://gpsearch.azurewebsites.net

- https://learn.microsoft.com/en-us/windows-server/identity/ad-ds/manage/group-policy/group-policy-management-console

Chrom

Google Chrome wird manuell auf der Arbeitsstation konfiguriert:

- Regedit als Administrator starten

- Gehen Sie zu "HKEY_LOCAL_MACHINE\OFTWARE\Policies\Google\Chrome" und erstellen Sie die fehlenden Schlüssel, falls erforderlich.

- Erstellen Sie den Wert vom Typ "Wert String (REG_SZ)" mit dem Namen

AuthServerAllowlistund dem Wertbluemind.domain.tld. - **Starten Sie Chrome neu, damit die Änderung wirksam wird.

Wenn eine Störung auftritt, stellen Sie sicher, dass die Politik berücksichtigt wird:

- Chrome starten

- Geben Sie

chrome://policyin das Feld für die URL ein. - Stellen Sie sicher, dass die Richtlinie

AuthServerAllowlistim Abschnitt "Chrome Policies" mit dem zuvor eingegebenen Wert erscheint. Andernfalls klicken Sie auf "Strategien neu laden". Wenn es immer noch nicht erscheint, überprüfen Sie, ob Sie die Registrierung wie oben beschrieben geändert haben.

Weitere Informationen zu den Chrome-Richtlinien finden Sie in der Google-Dokumentation :

Weitere Informationen zur Konfiguration über GPOs finden Sie in den folgenden Dokumentationen :

- https://gpsearch.azurewebsites.net

- https://learn.microsoft.com/en-us/windows-server/identity/ad-ds/manage/group-policy/group-policy-management-console